Systèmes de contrôle d'accès - Comment choisir la meilleure solution

Les systèmes de contrôle d'accès se présentent sous de nombreux formats, depuis les solutions les plus basiques jusqu'aux technologies sophistiquées et de pointe – les choix peuvent être écrasants.

Que vous soyez propriétaire d'une petite ou moyenne entreprise ou d'une grande entreprise, ce blog explique les différents types de systèmes de contrôle d'accès disponibles.

Les systèmes de contrôle d'accès conviennent aux entreprises des secteurs de la logistique et de la distribution, de l'hôtellerie et des loisirs, du commerce de détail, de l'éducation et des secteurs publics ou des industries commerciales, biotechnologiques et pharmaceutiques.

Dans ce blog, nous aborderons :

- Qu’est-ce que le contrôle d’accès ?

- Pourquoi votre entreprise a-t-elle besoin d’un contrôle d’accès ?

- Quel système de contrôle d’accès convient le mieux à votre entreprise ?

- Types de technologies de contrôle d'accès et leurs avantages

- Découvrez la meilleure solution de contrôle d’accès pour votre entreprise

Qu’est-ce que le contrôle d’accès ?

Le contrôle d’accès est une forme de sécurité physique qui restreint ou autorise l’accès d’un individu à des emplacements physiques tels que des locaux commerciaux, des bâtiments, des sites ou des pièces et zones spécifiques.

Il vous permet de protéger vos locaux et vos actifs commerciaux à un niveau individuel dans certains lieux et à certaines heures.

Les systèmes de contrôle d'accès sont disponibles dans une large gamme de formats, depuis les systèmes de base de clavier et de carte magnétique jusqu'aux capteurs biométriques et de proximité de haute technologie.

Pourquoi votre entreprise a-t-elle besoin d’un contrôle d’accès ?

Votre entreprise a besoin d'un contrôle d'accès si vous avez des employés, des fournisseurs ou d'autres visiteurs et que vous souhaitez contrôler l'accès du participant à un certain emplacement, pièce, zone ou site ou limiter cet accès à certaines heures ou jours.

Avec un système de contrôle d'accès, les personnes autorisées peuvent pénétrer dans un site ou un bâtiment et dans une zone spécifique à des heures définies. Les personnes non autorisées ont un accès restreint. Plus important encore, un système de contrôle d’accès ne doit pas empêcher la circulation du personnel autorisé mais empêcher les personnes non autorisées d’entrer et aider à sécuriser vos locaux.

Quel système de contrôle d’accès convient le mieux à votre entreprise ?

Il existe plusieurs types de systèmes de contrôle d'accès, en fonction des besoins de votre entreprise et de vos objectifs de sécurité.

Système de contrôle d'accès basique ou autonome ?

Un système de contrôle d’accès de base ou autonome est un moyen simple de contrôler une ou deux portes et n’est connecté à aucun autre système. Il s'agit d'un serveur physique et d'un ordinateur connecté dans les locaux de l'entreprise avec tous les logiciels et informations nécessaires pour contrôler l'accès aux différents domaines d'activité et les droits d'accès dont les individus peuvent disposer. Les petites entreprises ou les emplacements spécifiques n'ayant pas besoin de se connecter à d'autres sites nécessitent généralement un système de contrôle d'accès de base ou autonome.

Système de contrôle d'accès en réseau

Un système de contrôle d'accès en réseau peut être composé de deux ou plusieurs systèmes mis en réseau sur un bâtiment, plusieurs sites, à travers le pays ou entre les continents. Les entreprises comptant de nombreux bureaux ou sites nécessitant un contrôle d’accès peuvent avoir besoin d’une solution de contrôle d’accès en réseau. Le système de contrôle d'accès en réseau est géré à partir d'un emplacement central avec un serveur de données et des ordinateurs en réseau.

Système de contrôle d'accès local basé sur le nuage

Un système de contrôle d'accès local basé sur le nuage informatique active des fonctionnalités de base afin que le système soit accessible à distance via un navigateur Web via un smartphone ou une tablette. Les données sont conservées sur un serveur sur site et accessibles via un site portail. Le système est accessible via le nuage informatique depuis n'importe où, et les lecteurs de cartes-clés et autres matériels d'accès physique se trouvent sur place. Un système de contrôle d'accès local basé sur le nuage informatique est idéal pour les petites entreprises nécessitant une solution de contrôle d'accès de base.

Système de contrôle d'accès hébergé dans le nuage informatique

Un système de contrôle d'accès hébergé dans le nuage informatique déplace le serveur de contrôle d'accès vers un centre de données hors site, le contrôle d'accès physique tel que les lecteurs de cartes-clés étant toujours en place sur site dans les locaux de l'entreprise. Le contrôle d'accès hébergé dans le nuage informatique serait requis par les entreprises qui préfèrent externaliser la gestion et la maintenance d'un système de contrôle d'accès en réseau ou qui ont besoin de flexibilité pour gérer de nombreux sites distants.

Contrôle d'accès au nuage informatique entièrement géré

Un contrôle d'accès au nuage informatique entièrement géré implique un centre de surveillance fournissant un accès au bâtiment en temps réel et gérant entièrement votre contrôle d'accès à distance. Cette solution est entièrement basée sur le nuage informatique et permet à une entreprise de sécurité à distance de gérer l'ensemble du système pour vous.

Types de technologies de contrôle d'accès et leurs avantages

Systèmes de contrôle d'accès de proximité

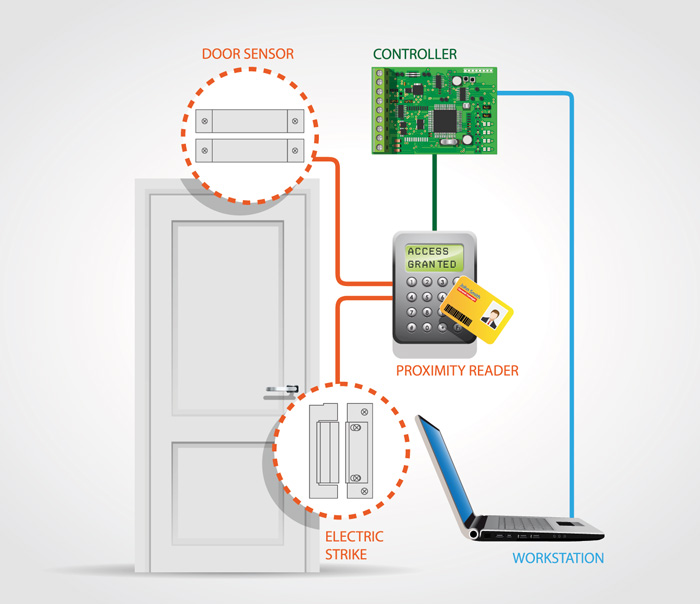

Ces systèmes restreignent l'accès d'un individu à des portes spécifiques à des moments précis. Ils se composent d'un porte-clés, d'une carte-clé ou d'un autre appareil et utilisent la technologie traditionnelle d'identification par radiofréquence (RFID). L'utilisateur les présente au lecteur qui détermine l'accès autorisé. Ces systèmes s'intègrent à votre système de contrôle d'accès et sont très fiables et abordables.

Near Field Communication (NFC) et Bluetooth

Il s'agit de technologies sans fil à courte portée qui permettent aux appareils de communiquer entre eux. Ils peuvent transformer votre smartphone en votre identifiant d'accès au lieu d'utiliser une carte-clé. Il utilise une application mobile et un lecteur qui étend ou remplace les systèmes d'accès RFID. Il s'agit d'une solution hautement sécurisée, anti-vandalisme et évolutive qui vous offre un contrôle d'accès sans contraintes.

Biométrie et reconnaissance faciale

Utilise les empreintes digitales, les modèles vocaux, les caractéristiques faciales ou le modèle de l'iris ou de la rétine de l'œil pour l'authentification de sécurité. Vous pouvez restreindre l'accès aux seuls utilisateurs enregistrés pour des zones ou des salles spécifiques tout en supprimant le besoin de codes PIN qui peuvent être négligés ou oubliés. Les lecteurs biométriques sont de plus en plus abordables et offrent un très haut niveau de sécurité tout en réduisant les coûts de production et de maintenance des cartes-clés.

Découvrez la meilleure solution de contrôle d’accès pour votre entreprise

Securitas Technologie propose de nombreux types de solutions de contrôle d'accès, adaptées pour répondre aux besoins et au budget de votre entreprise, pour les petites et moyennes entreprises comme pour les grandes entreprises multinationales.

Notre équipe de solutions de contrôle d’accès se fera un plaisir de vous présenter les options les mieux adaptées à votre entreprise et de répondre à toutes vos questions.